네트워킹

중요:

Citrix Hypervisor 8.2 누적 업데이트 1은 2025년 6월 25일에 수명이 종료됩니다. 원활한 전환과 지속적인 지원을 보장받으려면 지금 XenServer 8.4로의 업그레이드를 계획하세요. 자세한 내용은 업그레이드.

Citrix Virtual Apps and Desktops 라이선스 파일을 사용하여 Citrix Hypervisor 8.2 누적 업데이트 1 호스트에 라이선스를 부여하는 경우 이러한 라이선스 파일은 XenServer 8.4와 호환되지 않습니다. 업그레이드하기 전에 XenServer 8.4에서 사용할 XenServer Premium Edition 소켓 라이선스 파일을 구입해야 합니다. 이러한 소켓 라이센스 파일은 Citrix 워크로드를 실행하기 위한 Citrix for Private Cloud, Citrix Universal Hybrid Multi-Cloud, Citrix Universal MSP 및 Citrix Platform License 구독의 자격으로 사용할 수 있습니다. 아직 이러한 새로운 서브스크립션으로 전환하지 않은 Citrix 고객은 XenServer Premium Edition 소켓 라이센스 10,000개에 대한 무료 프로모션에 참여를 요청할 수 있습니다. 자세한 내용은 XenServer 서버.

업그레이드하기 전에 XenServer 8.4에 대한 호환 라이선스를 받지 못한 경우 호스트를 업그레이드하면 90일 평가판으로 돌아갑니다. 평가판은 Premium Edition과 동일한 기능을 제공하지만 몇 가지 제한 사항이 있습니다. 자세한 내용은 XenServer 8.4 라이선싱 개요를 참조하세요.

이 섹션에서는 네트워크, VLAN 및 NIC 본딩을 포함한 Citrix Hypervisor 네트워킹에 대한 개요를 제공합니다. 또한 네트워킹 구성을 관리하고 문제를 해결하는 방법에 대해서도 설명합니다.

중요:

vSwitch는 Citrix Hypervisor의 기본 네트워크 스택입니다. 의 지침을 따릅니다. vSwitch 네트워크 Linux 네트워크 스택을 구성합니다.

Citrix Hypervisor 네트워킹 개념에 이미 익숙하다면 다음으로 건너뛸 수 있습니다. 네트워킹 관리 다음 섹션에 대한 자세한 내용은 다음을 참조하십시오.

-

독립 실행형 Citrix Hypervisor 서버용 네트워크 생성

-

리소스 풀에 구성된 Citrix Hypervisor 서버용 네트워크 만들기

-

Citrix Hypervisor 서버용 VLAN 생성(독립 실행형 또는 리소스 풀의 일부)

-

독립 실행형 Citrix Hypervisor 서버에 대한 본딩 생성

-

리소스 풀에 구성된 Citrix Hypervisor 서버에 대한 본딩 생성

메모:

‘관리 인터페이스’라는 용어는 관리 트래픽을 전달하는 IP 지원 NIC를 나타내는 데 사용됩니다. ‘보조 인터페이스’라는 용어는 스토리지 트래픽에 대해 구성된 IP 지원 NIC를 나타내는 데 사용됩니다.

네트워킹 지원

Citrix Hypervisor는 호스트당 최대 16개의 물리적 네트워크 인터페이스 (또는 최대 4개의 연결된 네트워크 인터페이스) 와 VM당 최대 7개의 가상 네트워크 인터페이스를 지원합니다.

메모:

Citrix Hypervisor는 xe 명령줄 인터페이스 (CLI) 를 사용하여 NIC의 자동화된 구성 및 관리를 제공합니다. 호스트 네트워킹 구성 파일을 직접 편집하지 마십시오.

vSwitch 네트워크

vSwitch 네트워크는 개방형 흐름을 지원합니다.

-

VM에서 송수신되는 트래픽의 흐름을 제어하는 세분화된 보안 정책을 지원합니다.

-

가상 네트워크 환경에서 전송되는 모든 트래픽의 동작 및 성능에 대한 자세한 가시성을 제공합니다.

vSwitch는 가상화된 네트워킹 환경에서 IT 관리를 크게 간소화합니다. 모든 VM 구성 및 통계는 VM이 리소스 풀의 한 물리적 호스트에서 다른 물리적 호스트로 마이그레이션되는 경우에도 VM에 바인딩된 상태로 유지됩니다.

어떤 네트워킹 스택이 구성되어 있는지 확인하려면 다음 명령을 실행합니다.

xe host-list params=software-version

<!--NeedCopy-->

명령 출력에서 다음을 찾습니다. network_backend. vSwitch가 네트워크 스택으로 구성되면 출력은 다음과 같이 나타납니다.

network_backend: openvswitch

<!--NeedCopy-->

Linux 브리지가 네트워크 스택으로 구성된 경우 출력은 다음과 같이 나타납니다.

network_backend: bridge

<!--NeedCopy-->

Linux 네트워크 스택으로 되돌리려면 다음 명령을 실행합니다.

xe-switch-network-backend bridge

<!--NeedCopy-->

이 명령을 실행한 후 호스트를 다시 시작합니다.

Citrix Hypervisor 네트워킹 개요

이 섹션에서는 Citrix Hypervisor 환경에서 네트워킹의 일반적인 개념에 대해 설명합니다.

Citrix Hypervisor는 설치 중에 각 물리적 NIC에 대한 네트워크를 생성합니다. 풀에 서버를 추가하면 기본 네트워크가 병합됩니다. 이는 동일한 디바이스 이름을 가진 모든 물리적 NIC가 동일한 네트워크에 연결되도록 하기 위한 것입니다.

일반적으로 네트워크를 추가하여 내부 네트워크를 만들거나, 기존 NIC를 사용하여 새 VLAN을 설정하거나, NIC 본드를 만듭니다.

Citrix Hypervisor에서 다음과 같은 다양한 유형의 네트워크를 구성할 수 있습니다.

-

외부 네트워크 물리적 네트워크 인터페이스와 연결되어 있어야 합니다. 외부 네트워크는 가상 머신과 네트워크에 연결된 물리적 네트워크 인터페이스 간의 브리지를 제공합니다. 외부 네트워크를 사용하면 가상 머신이 서버의 물리적 NIC를 통해 사용 가능한 리소스에 연결할 수 있습니다.

-

보세(Bonded) 네트워크 두 개 이상의 NIC 간에 본드를 만들어 가상 머신과 네트워크 간에 단일 고성능 채널을 만듭니다.

-

단일 서버 사설망 물리적 네트워크 인터페이스에 연결되어 있지 않습니다. 단일 서버 개인 네트워크를 사용하여 외부 세계와의 연결 없이 지정된 호스트의 가상 컴퓨터 간에 연결을 제공할 수 있습니다.

메모:

일부 네트워킹 옵션은 리소스 풀과 비교하여 독립 실행형 Citrix Hypervisor 서버와 함께 사용할 때 다른 동작을 합니다. 이 섹션에는 독립형 호스트와 풀 모두에 적용되는 일반 정보에 대한 섹션과 각각에 대한 특정 정보 및 절차가 포함되어 있습니다.

네트워크 개체

이 섹션에서는 네트워킹 엔터티를 나타내기 위해 세 가지 유형의 서버 측 소프트웨어 개체를 사용합니다. 이러한 개체는 다음과 같습니다.

-

A PIF (영문)- 호스트의 물리적 NIC를 나타냅니다. PIF 개체에는 이름과 설명, UUID, 개체가 나타내는 NIC의 매개 변수, 개체가 연결된 네트워크 및 서버가 있습니다.

-

A VIF (영문)- 가상 머신의 가상 NIC를 나타냅니다. VIF 개체에는 이름과 설명, UUID, 개체가 연결된 네트워크 및 VM이 있습니다.

-

A 네트워크- 호스트의 가상 이더넷 스위치입니다. 네트워크 개체에는 이름과 설명, UUID, 그리고 여기에 연결된 VIF 및 PIF 컬렉션이 있습니다.

XenCenter 및 xe CLI를 사용하면 네트워킹 옵션을 구성할 수 있습니다. 관리 작업에 사용되는 NIC를 제어하고 VLAN 및 NIC 본드와 같은 고급 네트워킹 기능을 만들 수 있습니다.

네트워크

각 Citrix Hypervisor 서버에는 가상 이더넷 스위치인 하나 이상의 네트워크가 있습니다. PIF와 연결되지 않은 네트워크는 고려됩니다 내부. 내부 네트워크는 외부 세계와의 연결 없이 지정된 Citrix Hypervisor 서버의 VM 간에만 연결을 제공하는 데 사용할 수 있습니다. PIF와 연결된 네트워크가 고려됩니다. 외부. 외부 네트워크는 VIF와 네트워크에 연결된 PIF 사이에 브리지를 제공하여 PIF의 NIC를 통해 사용할 수 있는 리소스에 연결할 수 있도록 합니다.

VLAN (영문)

IEEE 802.1Q 표준에 정의된 VLAN을 사용하면 단일 물리적 네트워크에서 여러 논리 네트워크를 지원할 수 있습니다. Citrix Hypervisor 서버는 여러 가지 방법으로 VLAN을 지원합니다.

메모:

- 클러스터 네트워크가 비관리 VLAN에 있는 경우 클러스터된 풀에서 호스트를 추가하거나 제거할 수 없는 알려진 문제로 인해 VLAN과 함께 GFS2 SR을 사용하지 않는 것이 좋습니다.

- 지원되는 모든 VLAN 구성은 풀 및 독립형 호스트, 결합 및 비결합 구성에 동일하게 적용됩니다.

가상 머신에서 VLAN 사용

802.1Q VLAN 트렁크 포트로 구성된 스위치 포트를 Citrix Hypervisor VLAN 기능과 함께 사용하여 게스트 VIF (가상 네트워크 인터페이스) 를 특정 VLAN에 연결할 수 있습니다. 이 경우 Citrix Hypervisor 서버는 VLAN 구성을 인식하지 못하는 게스트에 대해 VLAN 태그 지정/태그 해제 기능을 수행합니다.

Citrix Hypervisor VLAN은 지정된 VLAN 태그에 해당하는 VLAN 인터페이스를 나타내는 추가 PIF 개체로 표시됩니다. Citrix Hypervisor 네트워크를 물리적 NIC를 나타내는 PIF에 연결하여 NIC의 모든 트래픽을 볼 수 있습니다. 또는 VLAN을 나타내는 PIF에 네트워크를 연결하여 지정된 VLAN 태그가 있는 트래픽만 볼 수 있습니다. VLAN 0에 연결하여 네이티브 VLAN 트래픽만 볼 수 있도록 네트워크를 연결할 수도 있습니다.

독립 실행형 또는 리소스 풀의 일부인 Citrix Hypervisor 서버에 대한 VLAN을 만드는 방법에 대한 절차는 다음을 참조하십시오 VLAN 생성.

게스트가 VLAN 태깅 및 태깅 해제 기능을 수행하도록 하려면 게스트가 VLAN을 알고 있어야 합니다. VM에 대한 네트워크를 구성할 때 스위치 포트를 VLAN 트렁크 포트로 구성하되 Citrix Hypervisor 서버에 대한 VLAN을 생성하지 마십시오. 대신 VLAN이 아닌 일반 네트워크에서 VIF를 사용합니다.

관리 인터페이스와 함께 VLAN 사용

관리 인터페이스는 트렁크 포트 또는 액세스 모드 포트로 구성된 스위치 포트를 사용하여 VLAN에서 구성할 수 있습니다. XenCenter 또는 xe CLI를 사용하여 VLAN을 설정하고 관리 인터페이스로 만듭니다. 자세한 내용은 관리 인터페이스.

전용 스토리지 NIC와 함께 VLAN 사용

전용 스토리지 NIC는 관리 인터페이스에 대한 이전 섹션에서 설명한 대로 기본 VLAN 또는 액세스 모드 포트를 사용하도록 구성할 수 있습니다. 전용 스토리지 NIC는 IP 지원 NIC 또는 보조 인터페이스라고도 합니다. 가상 머신에 대한 이전 섹션에서 설명한 대로 트렁크 포트 및 Citrix Hypervisor VLAN을 사용하도록 전용 스토리지 NIC를 구성할 수 있습니다. 자세한 내용은 전용 스토리지 NIC 구성.

단일 호스트 NIC에서 관리 인터페이스와 게스트 VLAN 결합

트렁크 VLAN과 네이티브 VLAN으로 단일 스위치 포트를 구성할 수 있으므로 하나의 호스트 NIC를 관리 인터페이스(네이티브 VLAN) 및 게스트 VIF를 특정 VLAN ID에 연결하는 데 사용할 수 있습니다.

점보 프레임

점보 프레임은 스토리지 네트워크 및 VM 네트워크의 트래픽 성능을 최적화하는 데 사용할 수 있습니다. 점보 프레임은 1,500바이트 이상의 페이로드를 포함하는 이더넷 프레임입니다. 점보 프레임은 일반적으로 처리량을 높이고, 시스템 버스 메모리의 부하를 줄이고, CPU 오버헤드를 줄이는 데 사용됩니다.

메모:

Citrix Hypervisor는 풀의 모든 호스트에서 vSwitch를 네트워크 스택으로 사용하는 경우에만 점보 프레임을 지원합니다.

점보 프레임을 사용하기 위한 요구 사항

점보 프레임을 사용할 때 다음 사항에 유의하십시오.

-

점보 프레임은 풀 수준에서 구성됩니다.

-

vSwitch는 풀의 모든 서버에서 네트워크 백 엔드로 구성되어야 합니다.

-

서브넷의 모든 장치는 점보 프레임을 사용하도록 구성해야 합니다

-

관리 네트워크에서 점보 프레임을 활성화하는 것은 지원되지 않습니다

점보 프레임을 사용하려면 MTU(최대 전송 단위)를 1500에서 9216 사이의 값으로 설정합니다. XenCenter 또는 xe CLI를 사용하여 MTU를 설정할 수 있습니다.

NIC 본드

NIC 팀이라고도 하는 NIC 본드는 관리자가 두 개 이상의 NIC를 함께 구성할 수 있도록 하여 Citrix Hypervisor 서버 복원력과 대역폭을 향상시킵니다. NIC 본드는 논리적으로 하나의 네트워크 카드로 작동하며 본딩된 모든 NIC는 MAC 주소를 공유합니다.

본드의 한 NIC에 장애가 발생하면 호스트의 네트워크 트래픽이 두 번째 NIC를 통해 자동으로 리디렉션됩니다. Citrix Hypervisor는 최대 8개의 연결된 네트워크를 지원합니다.

Citrix Hypervisor는 액티브-액티브, 액티브-패시브 및 LACP 본딩 모드를 지원합니다. 지원되는 NIC의 수와 지원되는 본딩 모드는 네트워크 스택에 따라 다릅니다.

-

LACP 본딩은 vSwitch에서만 사용할 수 있는 반면 액티브-액티브 및 액티브-패시브는 vSwitch와 Linux 브리지 모두에서 사용할 수 있습니다.

-

vSwitch가 네트워크 스택인 경우 2개, 3개 또는 4개의 NIC를 연결할 수 있습니다.

-

Linux 브리지가 네트워크 스택인 경우 두 개의 NIC만 연결할 수 있습니다.

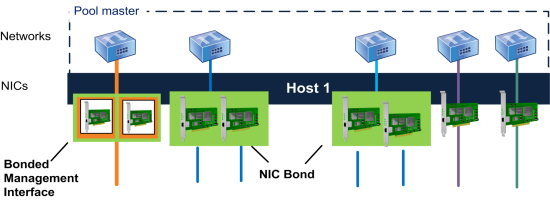

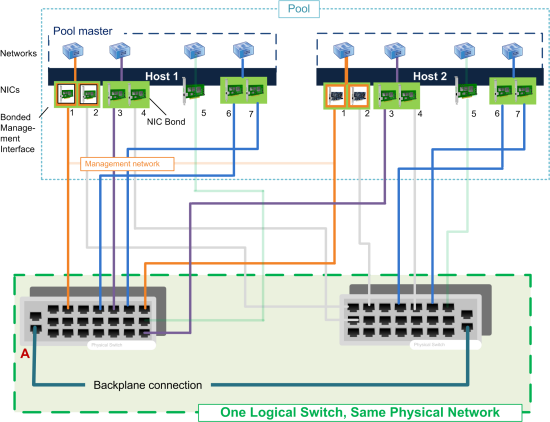

다음 그림에서 관리 인터페이스는 연결된 NIC 쌍에 있습니다. Citrix Hypervisor는 관리 트래픽에 이 본딩을 사용합니다.

모든 본딩 모드는 페일오버를 지원합니다. 그러나 모든 모드에서 모든 트래픽 유형에 대해 모든 링크를 활성화할 수 있는 것은 아닙니다. Citrix Hypervisor는 다음과 같은 유형의 NIC를 함께 결합할 수 있도록 지원합니다.

-

NIC(비관리). Citrix Hypervisor가 VM 트래픽에만 사용하는 NIC를 연결할 수 있습니다. 이러한 NIC를 결합하면 복원력이 제공될 뿐만 아니라 NIC 간에 여러 VM의 트래픽 분산도 제공됩니다.

-

관리 인터페이스. 두 번째 NIC가 관리 트래픽에 대한 페일오버를 제공하도록 관리 인터페이스를 다른 NIC에 연결할 수 있습니다. LACP 링크 집계 결합을 구성하면 관리 트래픽에 대한 로드 밸런싱이 제공되지만 액티브-액티브 NIC 결합은 그렇지 않습니다. 결합된 NIC에서 VLAN을 생성할 수 있으며 호스트 관리 인터페이스를 해당 VLAN에 할당할 수 있습니다.

-

보조 인터페이스. 보조 인터페이스(예: 스토리지)로 구성한 NIC를 결합할 수 있습니다. 그러나 대부분의 iSCSI 소프트웨어 초기자 스토리지의 경우 Citrix Hypervisor 네트워크 구성 설계에 설명된 대로 NIC 결합 대신 다중 경로를 구성하는 것이 좋습니다.

이 섹션에서는 IP 기반 스토리지 트래픽이라는 용어를 사용하여 iSCSI 및 NFS 트래픽을 집합적으로 설명합니다.

VIF가 본딩될 인터페이스 중 하나를 이미 사용하고 있는 경우 본딩을 생성할 수 있으며, VM 트래픽은 자동으로 새로운 본딩된 인터페이스로 마이그레이션됩니다.

Citrix Hypervisor에서 추가 PIF는 NIC 본드를 나타냅니다. Citrix Hypervisor NIC 본드는 기본 물리적 장치 (PIF) 를 완전히 포함합니다.

노트:

- NIC를 하나만 포함하는 본딩을 만드는 것은 지원되지 않습니다.

- 결합된 NIC는 서로 다른 모델일 수 있습니다.

- NIC 본드는 FCoE 트래픽을 전달하는 NIC에서 지원되지 않습니다.

권장사항

NIC 본드를 설정할 때 다음 모범 사례를 따르십시오.

- 본드의 링크를 동일한 스위치의 포트뿐만 아니라 다른 물리적 네트워크 스위치에 연결합니다.

- 별도의 스위치가 서로 다른 독립적인 PDU(전원 분배 장치)에서 전력을 끌어오는지 확인합니다.

- 가능한 경우 데이터 센터에서 PDU를 전원 공급의 다른 단계 또는 다른 유틸리티 회사에서 제공하는 피드에 배치합니다.

- 무정전 전원 공급 장치를 사용하여 네트워크 스위치와 서버가 계속 작동할 수 있도록 하거나 정전 시 질서 있게 종료할 수 있도록 하는 것이 좋습니다.

이러한 조치는 네트워크 스위치에 영향을 줄 수 있는 소프트웨어, 하드웨어 또는 전원 오류에 대한 복원력을 추가합니다.

IP 주소 지정에 대한 요점

결합된 NIC에는 다음과 같이 IP 주소가 하나 있거나 IP 주소가 없습니다.

-

관리 및 스토리지 네트워크.

-

관리 인터페이스 또는 보조 인터페이스를 본딩하는 경우 단일 IP 주소가 본딩에 할당됩니다. 즉, 각 NIC에는 고유한 IP 주소가 없습니다. Citrix Hypervisor는 두 NIC를 하나의 논리적 연결로 취급합니다.

-

본드가 비 VM 트래픽에 사용되는 경우(예: 관리를 위해 공유 네트워크 스토리지 또는 XenCenter에 연결하기 위해) 본드에 대한 IP 주소를 구성합니다. 그러나 NIC 중 하나에 IP 주소를 이미 할당한 경우(즉, 관리 인터페이스 또는 보조 인터페이스를 생성한 경우) 해당 IP 주소는 전체 본딩에 자동으로 할당됩니다.

-

관리 인터페이스 또는 보조 인터페이스를 IP 주소 없이 NIC에 연결하는 경우 본딩은 해당 인터페이스의 IP 주소를 가정합니다.

-

태그가 지정된 VLAN 관리 인터페이스와 보조 인터페이스를 결합하면 결합된 해당 NIC에 관리 VLAN이 생성됩니다.

-

-

VM 네트워크. 결합된 NIC가 VM 트래픽에 사용되는 경우 본드에 대한 IP 주소를 구성할 필요가 없습니다. 이는 본딩이 OSI 모델의 레이어 2, 데이터 링크 레이어에서 작동하고 이 레이어에서 IP 주소 지정이 사용되지 않기 때문입니다. 가상 시스템의 IP 주소는 VIF와 연결됩니다.

본딩 유형

Citrix Hypervisor는 CLI 또는 XenCenter를 사용하여 구성할 수 있는 세 가지 유형의 본딩을 제공합니다.

-

액티브-액티브 모드로, 결합된 NIC 간에 VM 트래픽이 분산됩니다. 보다 액티브-액티브 본딩.

-

액티브-패시브 모드 - 하나의 NIC만 트래픽을 능동적으로 전달합니다. 보다 액티브-패시브 본딩.

-

LACP Link Aggregation: 스위치와 서버 간에 활성 및 대기 NIC가 협상됩니다. 보다 LACP Link Aggregation Control Protocol 본딩.

메모:

본딩은 31,000ms의 Up Delay와 200ms의 Down Delay로 설정됩니다. 겉보기에 긴 Up Delay는 일부 스위치가 포트를 활성화하는 데 걸리는 시간 때문에 의도적입니다. 지연 없이 링크가 실패 후 다시 돌아오면 스위치가 트래픽을 전달할 준비가 되기 전에 본드는 트래픽을 재조정할 수 있습니다. 두 연결을 다른 스위치로 이동하려면 하나를 이동한 다음 다른 스위치를 이동하기 전에 다시 사용할 때까지 31초 동안 기다립니다. 지연 변경에 대한 자세한 내용은 다음을 참조하십시오. 채권에 대한 상향 지연 변경.

채권 상태

Citrix Hypervisor는 각 호스트의 이벤트 로그에서 본드 상태를 제공합니다. 본딩에 있는 하나 이상의 링크가 실패하거나 복원되면 이벤트 로그에 기록됩니다. 마찬가지로, 를 사용하여 채권의 연결 상태를 쿼리할 수 있습니다. 링크업 매개 변수를 사용합니다.

xe bond-param-get uuid=bond_uuid param-name=links-up

<!--NeedCopy-->

Citrix Hypervisor는 약 5초마다 본드의 링크 상태를 확인합니다. 따라서 5초 동안 본딩의 더 많은 링크가 실패하면 다음 상태 확인까지 실패가 기록되지 않습니다.

본딩 이벤트 로그는 XenCenter 알림 > 이벤트 보기에 나타납니다. XenCenter를 실행하지 않는 사용자의 경우 이벤트 로그는 /var/로그/xensource.log 각 호스트에서.

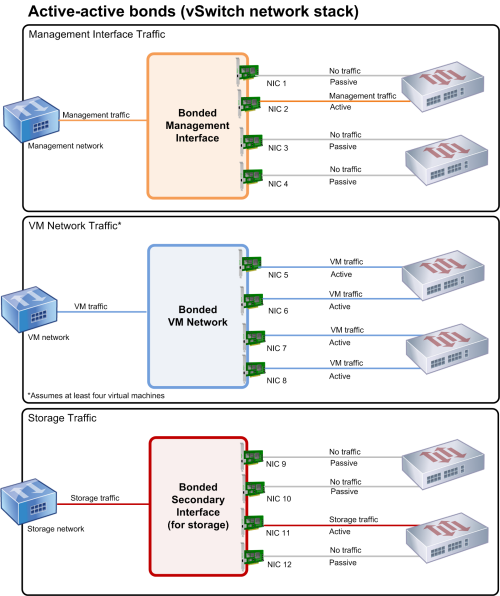

액티브-액티브 본딩

액티브-액티브는 게스트 트래픽에 대한 액티브/액티브 구성으로, 두 NIC가 동시에 VM 트래픽을 라우팅할 수 있습니다. 본드가 관리 트래픽에 사용되는 경우 본딩에서 하나의 NIC만 트래픽을 라우팅할 수 있으며, 다른 NIC는 사용되지 않은 상태로 유지되며 페일오버 지원을 제공합니다. 액티브-액티브 모드는 Linux 브리지 또는 vSwitch 네트워크 스택이 활성화된 경우 기본 본딩 모드입니다.

액티브-액티브 본딩을 Linux 브리지와 함께 사용하는 경우 두 개의 NIC만 본딩할 수 있습니다. vSwitch를 네트워크 스택으로 사용하는 경우 액티브-액티브 모드에서 2개, 3개 또는 4개의 NIC를 연결할 수 있습니다. 그러나 액티브-액티브 모드에서는 다음 그림과 같이 3개 또는 4개의 NIC를 결합하는 것이 VM 트래픽에만 유용합니다.

Citrix Hypervisor는 본드와 연결된 MAC 주소가 두 개 이상인 경우에만 둘 이상의 NIC를 통해 트래픽을 보낼 수 있습니다. Citrix Hypervisor는 VIF의 가상 MAC 주소를 사용하여 여러 링크를 통해 트래픽을 보낼 수 있습니다. 특히:

-

VM 트래픽. VM(게스트) 트래픽만 전달하는 NIC에서 본딩을 사용하도록 설정하면 모든 링크가 활성화되고 NIC 본딩은 NIC 간에 분산된 VM 트래픽의 균형을 맞출 수 있습니다. 개별 VIF의 트래픽은 NIC 간에 분할되지 않습니다.

-

관리 또는 스토리지 트래픽. 본드의 링크(NIC) 중 하나만 활성 상태이고 다른 NIC는 트래픽이 장애 조치되지 않는 한 사용되지 않은 상태로 유지됩니다. 연결된 네트워크에서 관리 인터페이스 또는 보조 인터페이스를 구성하면 복원력이 제공됩니다.

-

혼합 트래픽. 결합된 NIC가 IP 기반 스토리지 트래픽과 게스트 트래픽을 혼합하여 전달하는 경우 게스트 및 제어 도메인 트래픽만 로드 밸런싱됩니다. 제어 도메인은 기본적으로 가상 머신이므로 다른 게스트와 마찬가지로 NIC를 사용합니다. Citrix Hypervisor는 VM 트래픽을 밸런싱하는 것과 동일한 방식으로 제어 도메인의 트래픽을 밸런싱합니다.

트래픽 밸런싱

Citrix Hypervisor는 패킷의 소스 MAC 주소를 사용하여 NIC 간의 트래픽 균형을 조정합니다. 관리 트래픽의 경우 소스 MAC 주소가 하나만 존재하고, 액티브-액티브 모드는 하나의 NIC만 사용할 수 있으며, 트래픽이 분산되지 않기 때문입니다. 트래픽 밸런싱은 다음 두 가지 요소를 기반으로 합니다.

-

가상 머신 및 관련 VIF가 트래픽을 보내거나 받는 경우입니다

-

전송되는 데이터의 양(KB)입니다.

Citrix Hypervisor는 각 NIC가 보내고 받는 데이터의 양 (KB)을 평가합니다. 한 NIC를 통해 전송되는 데이터 양이 다른 NIC를 통해 전송되는 데이터 양을 초과하는 경우 Citrix Hypervisor는 어떤 VIF가 어떤 NIC를 사용하는지 재조정합니다. VIF의 전체 로드가 전송됩니다. 한 VIF의 로드는 두 NIC 간에 분할되지 않습니다.

액티브-액티브 NIC 결합은 여러 VM의 트래픽에 대한 로드 밸런싱을 제공할 수 있지만 단일 VM에 두 NIC의 처리량을 제공할 수는 없습니다. 지정된 VIF는 한 번에 본딩의 링크 중 하나만 사용합니다. Citrix Hypervisor가 주기적으로 트래픽을 재조정하므로 VIF는 본드의 특정 NIC에 영구적으로 할당되지 않습니다.

액티브-액티브 모드는 Citrix Hypervisor가 SLB를 사용하여 결합된 네트워크 인터페이스 간에 로드를 공유하기 때문에 SLB (Source Load Balancing) 본딩이라고도 합니다. SLB는 오픈 소스 ALB(Adaptive Load Balancing) 모드에서 파생되며 ALB 기능을 재사용하여 NIC 간에 부하를 동적으로 재조정합니다.

리밸런싱할 때 각 보조(인터페이스)를 통과하는 바이트 수는 지정된 기간 동안 추적됩니다. 전송할 패킷에 새 소스 MAC 주소가 포함되어 있으면 사용률이 가장 낮은 보조 인터페이스에 할당됩니다. 트래픽은 정기적으로 재조정됩니다.

각 MAC 주소에는 해당 로드가 있으며 Citrix Hypervisor는 VM이 보내고 받는 데이터의 양에 따라 NIC 간에 전체 로드를 이동할 수 있습니다. 액티브-액티브 트래픽의 경우 한 VM의 모든 트래픽을 하나의 NIC에서만 보낼 수 있습니다.

메모:

액티브-액티브 본딩에는 EtherChannel 또는 802.3ad(LACP)에 대한 스위치 지원이 필요하지 않습니다.

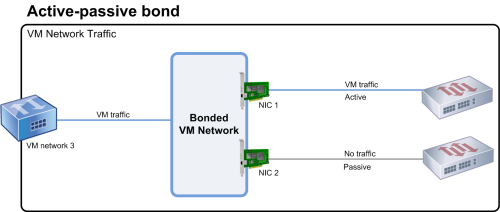

액티브-패시브 본딩

액티브-패시브 본드는 NIC 중 하나만을 통해 트래픽을 라우팅합니다. 활성 NIC의 네트워크 연결이 끊어지면 트래픽이 본드의 다른 NIC로 장애 조치됩니다. 액티브-패시브 본드는 액티브 NIC를 통해 트래픽을 라우팅합니다. 활성 NIC에 장애가 발생하면 트래픽이 수동 NIC로 전환됩니다.

액티브-패시브 본딩은 Linux 브리지 및 vSwitch 네트워크 스택에서 사용할 수 있습니다. Linux 브리지와 함께 사용하면 두 개의 NIC를 함께 연결할 수 있습니다. vSwitch와 함께 사용하는 경우 2개, 3개 또는 4개의 NIC만 함께 연결할 수 있습니다. 그러나 트래픽 유형에 관계없이 액티브-패시브 모드에서 NIC를 결합하면 하나의 링크만 활성화되고 링크 간에 로드 밸런싱이 없습니다.

다음 그림에서는 액티브-패시브 모드로 구성된 두 개의 결합된 NIC를 보여 줍니다.

액티브-액티브 모드는 Citrix Hypervisor의 기본 본딩 구성입니다. CLI를 사용하여 본딩을 구성하는 경우 액티브-패시브 모드에 대한 매개변수를 지정해야 합니다. 그렇지 않으면 액티브-액티브 본드가 생성됩니다. 네트워크가 관리 트래픽 또는 스토리지 트래픽을 전달하기 때문에 액티브-패시브 모드를 구성할 필요가 없습니다.

액티브-패시브는 몇 가지 이점을 제공하므로 복원력을 위한 좋은 선택이 될 수 있습니다. 액티브-패시브 본드를 사용하면 트래픽이 NIC 간에 이동하지 않습니다. 마찬가지로, 액티브-패시브 본딩을 사용하면 이중화를 위해 두 개의 스위치를 구성할 수 있지만 스태킹은 필요하지 않습니다. 관리 스위치가 종료되면 스택형 스위치가 단일 장애 지점이 될 수 있습니다.

액티브-패시브 모드에는 EtherChannel 또는 802.3ad(LACP)에 대한 스위치 지원이 필요하지 않습니다.

로드 밸런싱이 필요하지 않거나 하나의 NIC에서만 트래픽을 전송하려는 경우 액티브-패시브 모드를 구성하는 것이 좋습니다.

중요:

VIF를 생성한 후 또는 풀이 프로덕션 단계에 있는 후에는 본딩을 변경하거나 본딩을 생성할 때 주의해야 합니다.

LACP Link Aggregation Control Protocol 본딩

LACP Link Aggregation Control Protocol은 포트 그룹을 함께 번들로 묶어 단일 논리 채널처럼 취급하는 본딩 유형입니다. LACP 본딩은 페일오버를 제공하고 사용 가능한 총 대역폭의 양을 늘릴 수 있습니다.

다른 본딩 모드와 달리 LACP 본딩은 호스트에서 본딩을 생성하고 스위치의 각 본딩에 대해 LAG(Link Aggregation Group)를 생성하는 등 링크의 양쪽을 구성해야 합니다. 보다 LACP 본딩을 위한 스위치 구성. LACP 본딩을 사용하려면 vSwitch를 네트워크 스택으로 구성해야 합니다. 또한 스위치가 IEEE 802.3ad 표준을 지원해야 합니다.

액티브-액티브 SLB 본딩과 LACP 본딩의 비교:

액티브-액티브 SLB 본딩

혜택:

- 하드웨어 호환성 목록의 모든 스위치와 함께 사용할 수 있습니다.

- 스태킹을 지원하는 스위치가 필요하지 않습니다.

- 4개의 NIC를 지원합니다.

고려 사항:

- 최적의 로드 밸런싱을 위해서는 VIF당 하나 이상의 NIC가 필요합니다.

- 스토리지 또는 관리 트래픽은 여러 NIC에서 분할할 수 없습니다.

- 로드 밸런싱은 MAC 주소가 여러 개 있는 경우에만 발생합니다.

LACP 본딩

혜택:

- 트래픽 유형에 관계없이 모든 링크가 활성화될 수 있습니다.

- 트래픽 밸런싱은 소스 MAC 주소에 의존하지 않으므로 모든 트래픽 유형을 밸런싱할 수 있습니다.

고려 사항:

- 스위치는 IEEE 802.3ad 표준을 지원해야 합니다.

- 스위치 측 구성이 필요합니다.

- vSwitch에 대해서만 지원됩니다.

- 단일 스위치 또는 스택형 스위치가 필요합니다.

트래픽 밸런싱

Citrix Hypervisor는 두 가지 LACP 본딩 해시 유형을 지원합니다. 해싱이라는 용어는 NIC와 스위치가 (1) 소스 및 대상 주소의 IP 및 포트를 기반으로 하는 로드 밸런싱과 (2) 소스 MAC 주소를 기반으로 하는 로드 밸런싱으로 트래픽을 분산하는 방법을 설명합니다.

해시 유형 및 트래픽 패턴에 따라 LACP 본딩은 액티브-액티브 NIC 본딩보다 트래픽을 더 균등하게 분산할 수 있습니다.

메모:

호스트와 스위치에서 발신 및 수신 트래픽에 대한 설정을 별도로 구성하며, 구성이 양쪽에서 일치할 필요는 없습니다.

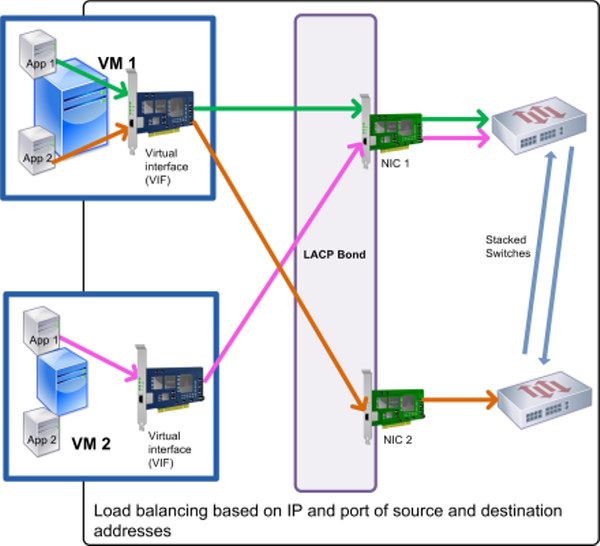

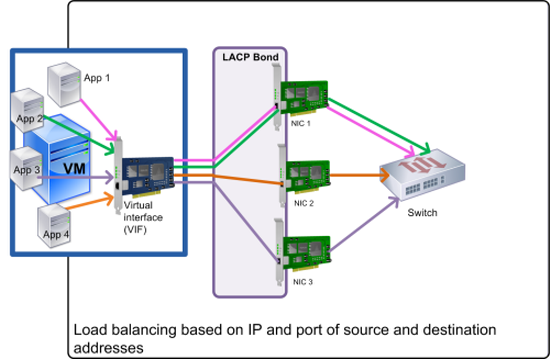

원본 및 대상 주소의 IP 및 포트를 기반으로 하는 부하 분산Load balancing based on IP and port of source and destination addresses.

이 해시 유형은 기본 LACP 본딩 해시 알고리즘입니다. 소스 또는 대상 IP 또는 포트 번호에 변형이 있는 경우 한 게스트의 트래픽을 두 개의 링크를 통해 분산할 수 있습니다.

가상 머신이 서로 다른 IP 또는 포트 번호를 사용하는 여러 애플리케이션을 실행하는 경우 이 해시 유형은 여러 링크를 통해 트래픽을 분산합니다. 트래픽을 분산하면 게스트가 집계 처리량을 사용할 수 있습니다. 이 해시 유형을 사용하면 한 게스트가 여러 NIC의 전체 처리량을 사용할 수 있습니다.

다음 그림에서 볼 수 있듯이 이 해시 유형은 가상 머신에 있는 두 개의 서로 다른 애플리케이션의 트래픽을 두 개의 서로 다른 NIC로 분산할 수 있습니다.

소스 및 대상 주소의 IP 및 포트를 기반으로 LACP 본딩을 구성하는 것은 동일한 VM에서 서로 다른 두 애플리케이션의 트래픽을 분산하려는 경우에 유용합니다. 예를 들어 하나의 가상 시스템만 3개의 NIC 본딩을 사용하도록 구성된 경우입니다.

이 해시 유형에 대한 분산 알고리즘은 원본 IP 주소, 원본 포트 번호, 대상 IP 주소, 대상 포트 번호 및 원본 MAC 주소의 5가지 요소를 사용하여 NIC 간에 트래픽을 분산합니다.

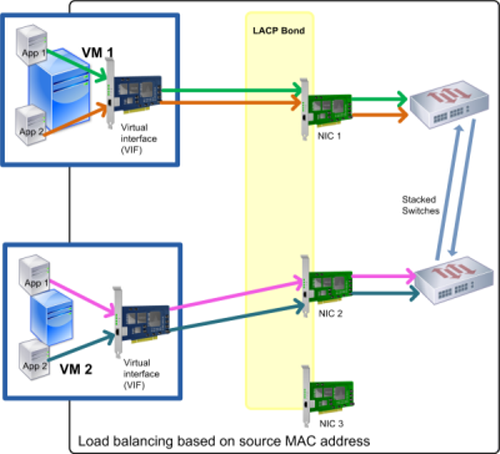

소스 MAC 주소를 기반으로 하는 로드 밸런싱.

이러한 유형의 부하 분산은 동일한 호스트에 여러 가상 머신이 있을 때 잘 작동합니다. 트래픽은 트래픽이 발생한 VM의 가상 MAC 주소를 기준으로 분산됩니다. Citrix Hypervisor는 액티브-액티브 본딩에서와 동일한 알고리즘을 사용하여 발신 트래픽을 전송합니다. 동일한 게스트에서 들어오는 트래픽은 여러 NIC로 분할되지 않습니다. 따라서 이 해시 유형은 NIC보다 VIF가 적은 경우 적합하지 않으며, 트래픽을 NIC 간에 분할할 수 없기 때문에 로드 밸런싱이 최적화되지 않습니다.

스위치 구성

이중화 요구 사항에 따라 본딩의 NIC를 동일하거나 별도의 스택 스위치에 연결할 수 있습니다. NIC 중 하나를 두 번째 중복 스위치에 연결할 때 NIC 또는 스위치에 장애가 발생하면 트래픽이 다른 NIC로 장애 조치됩니다. 두 번째 스위치를 추가하면 다음과 같은 방법으로 구성에서 단일 장애 지점을 방지할 수 있습니다.

-

결합된 관리 인터페이스의 링크 중 하나를 두 번째 스위치에 연결할 때 스위치에 장애가 발생하면 관리 네트워크는 온라인 상태로 유지되고 호스트는 계속 서로 통신할 수 있습니다.

-

링크(모든 트래픽 유형에 대해)를 두 번째 스위치에 연결할 때 NIC 또는 스위치에 장애가 발생하면 해당 트래픽이 다른 NIC/스위치로 페일오버될 때 가상 시스템이 네트워크에 남아 있습니다.

결합된 NIC를 여러 스위치에 연결하고 LACP 본딩 모드를 구성한 경우 스택형 스위치를 사용합니다. ‘스택 스위치’라는 용어는 여러 물리적 스위치를 단일 논리적 스위치로 작동하도록 구성하는 것을 설명하는 데 사용됩니다. 스위치 제조업체의 지침에 따라 스위치가 단일 논리적 스위칭 장치로 작동하도록 스위치 관리 소프트웨어를 통해 스위치를 물리적으로 결합해야 합니다. 일반적으로 스위치 스태킹은 독점 확장을 통해서만 사용할 수 있으며 스위치 공급업체는 이 기능을 다른 조건으로 판매할 수 있습니다.

메모:

액티브-액티브 본드에 문제가 있는 경우 스택형 스위치를 사용해야 할 수 있습니다. 액티브-패시브 본드에는 적층형 스위치가 필요하지 않습니다.

다음 그림에서는 결합된 NIC의 케이블 및 네트워크 구성이 어떻게 일치해야 하는지 보여 줍니다.

LACP 본딩을 위한 스위치 구성

스위치 구성에 대한 구체적인 세부 사항은 제조업체마다 다르기 때문에 LACP 본드와 함께 사용하도록 스위치를 구성할 때 기억해야 할 몇 가지 핵심 사항이 있습니다.

-

스위치는 LACP 및 IEEE 802.3ad 표준을 지원해야 합니다.

-

스위치에서 LAG 그룹을 생성할 때 호스트의 각 LACP 본드에 대해 하나의 LAG 그룹을 생성해야 합니다. 예를 들어 5개의 호스트 풀이 있고 각 호스트의 NIC 4 및 5에 LACP 본드를 생성한 경우 스위치에 5개의 LAG 그룹을 생성해야 합니다. 호스트의 NIC에 해당하는 각 포트 집합에 대해 하나의 그룹입니다.

LAG 그룹에 VLAN ID를 추가해야 할 수도 있습니다.

-

Citrix Hypervisor LACP 본드를 사용하려면 LAG 그룹의 정적 모드 설정을 사용 안 함으로 설정해야 합니다.

앞서 언급했듯이 스위치 구성, LACP 본드를 여러 스위치에 연결하려면 스태킹 스위치가 필요합니다.

설정 후 초기 네트워킹 구성

Citrix Hypervisor 서버 네트워킹 구성은 초기 호스트 설치 중에 지정됩니다. IP 주소 구성(DHCP/정적), 관리 인터페이스로 사용되는 NIC 및 호스트 이름과 같은 옵션은 설치 중에 제공된 값에 따라 설정됩니다.

호스트에 NIC가 여러 개 있는 경우 설치 후 구성은 설치 중 관리 작업을 위해 선택한 NIC에 따라 달라집니다.

-

PIF는 호스트의 각 NIC에 대해 생성됩니다

-

관리 인터페이스로 사용하기 위해 선택한 NIC의 PIF는 설치 중에 지정된 IP 주소 지정 옵션으로 구성됩니다

-

각 PIF(“네트워크 0”, “네트워크 1” 등)에 대해 네트워크가 만들어집니다

-

각 네트워크는 하나의 PIF에 연결됩니다.

-

IP 주소 지정 옵션은 관리 인터페이스로 사용되는 PIF를 제외한 모든 PIF에 대해 구성되지 않은 상태로 유지됩니다

호스트에 단일 NIC가 있는 경우 설치 후 다음 구성이 표시됩니다.

-

호스트의 단일 NIC에 해당하는 단일 PIF가 생성됩니다

-

PIF는 설치 중에 지정된 IP 주소 지정 옵션으로 구성되며 호스트를 관리할 수 있도록 구성됩니다

-

PIF는 호스트 관리 작업에 사용하도록 설정됩니다

-

단일 네트워크인 네트워크 0이 생성됩니다

-

네트워크 0은 PIF에 연결되어 VM에 대한 외부 연결을 가능하게 합니다.

태그가 지정된 VLAN 네트워크에서 Citrix Hypervisor 설치를 수행하는 경우 설치 후 다음 구성이 표시됩니다.

-

PIF는 호스트의 각 NIC에 대해 생성됩니다

-

관리 인터페이스로 사용하기 위해 선택한 NIC의 태그가 지정된 VLAN에 대한 PIF는 설치 중에 지정된 IP 주소 구성으로 구성됩니다

-

각 PIF에 대해 네트워크가 만들어집니다(예: 네트워크 1, 네트워크 2 등). 추가 VLAN 네트워크가 생성됩니다(예: VLAN의 eth0과 연결된 풀 전체 네트워크의 경우<태그>)

-

각 네트워크는 하나의 PIF에 연결됩니다. VLAN PIF는 호스트 관리 작업에 사용하도록 설정됩니다

두 경우 모두 결과 네트워킹 구성을 통해 XenCenter, xe CLI 및 관리 인터페이스의 IP 주소를 통해 별도의 시스템에서 실행되는 기타 관리 소프트웨어를 통해 Citrix Hypervisor 서버에 연결할 수 있습니다. 또한 이 구성은 호스트에서 생성된 VM에 대한 외부 네트워킹을 제공합니다.

관리 작업에 사용되는 PIF는 Citrix Hypervisor 설치 중에 IP 주소로 구성된 유일한 PIF입니다. VM에 대한 외부 네트워킹은 가상 이더넷 스위치 역할을 하는 네트워크 개체를 사용하여 PIF를 VIF에 브리징함으로써 달성됩니다.

VLAN, NIC 본드 및 NIC를 스토리지 트래픽 전용으로 사용하는 것과 같은 네트워킹 기능에 필요한 단계는 다음 섹션에서 다룹니다.

네트워킹 구성 변경

네트워크 개체를 수정하여 네트워킹 구성을 변경할 수 있습니다. 이렇게 하려면 네트워크 개체 또는 VIF에 영향을 주는 명령을 실행합니다.

네트워크 개체 수정

프레임 크기(MTU), name-label, name-description, purpose 및 기타 값과 같은 네트워크의 측면을 변경할 수 있습니다. xe 사용 네트워크 매개 변수 집합 command 및 관련 매개변수를 사용하여 값을 변경할 수 있습니다.

xe를 실행할 때 네트워크 매개 변수 집합 command, 유일한 필수 매개변수는 UUID (우이이드).

선택적 매개 변수는 다음과 같습니다.

-

default_locking_mode. 보다 클라우드에서 VIF 잠금 모드 구성 간소화. -

name-label -

name-description -

최대 전송 단위(MTU) -

목적. 보다 네트워크에 목적 추가. -

other-config

매개 변수의 값을 지정하지 않으면 매개 변수가 null 값으로 설정됩니다. map 매개 변수에서 (key, value) 쌍을 설정하려면 다음 구문을 사용합니다 map-param:키=값.

채권에 대한 상향 지연 변경

본딩은 기본적으로 31,000ms의 Up Delay로 설정되어 장애 후 트래픽이 NIC로 재조정되는 것을 방지합니다. 겉보기에는 길어 보이지만 업 딜레이는 액티브-액티브뿐만 아니라 모든 본딩 모드에 중요합니다.

그러나 환경에 맞게 선택할 적절한 설정을 이해하고 있는 경우 다음 절차를 사용하여 본딩에 대한 상향 지연을 변경할 수 있습니다.

업 지연을 밀리초 단위로 설정합니다.

xe pif-param-set uuid=<uuid of bond master PIF> other-config:bond-updelay=<delay in ms>

<!--NeedCopy-->

변경 사항을 적용하려면 물리적 인터페이스를 분리한 다음 다시 연결해야 합니다.

xe pif-unplug uuid=<uuid of bond master PIF>

<!--NeedCopy-->

xe pif-plug uuid=<uuid of bond master PIF>

<!--NeedCopy-->